当今所有组织的安全是最大的问题,并且为了保持整个环境的控制,我们应该带来更好的硬化解决方案。本文是关于这些情况和指针的第一部分(Windows Server 2016硬化)。我们很快将很快发布它的第二部分。

Windows Server 2016 Harkening&Security:为什么必不可少?

资料来源:Microsoft安全中心

安全是组织的真正风险;安全漏洞可能会破坏所有业务,并将组织停止。

您可以更早地检测出潜在的攻击,这将帮助您更多地减轻安全性妥协。攻击者开始研究弱点,然后继续进行攻击。一旦攻击者处于环境中,下一步通过在操作环境中的横向移动来升级其特权,直到他们从第一次妥协后的24至48小时内控制了组织。

我们需要将攻击者控制到数周甚至几个月的时间,通过阻止其横向移动并加强您的系统。

以下是典型的攻击情况:

- 攻击者对组织进行了一些研究和准备(例如,使用Facebook,链接,搜索引擎或其他社交网络服务)。

- 攻击者确定启动攻击的最佳方法(例如网络钓鱼电子邮件或探测网络的服务)。

- 攻击者发起攻击,以在组织的网络和服务中立足。

- 攻击者获得访问权限,然后使用一个或多个折衷的身份,试图升级其特权。

- 攻击者获得了升级的特权,并继续妥协组织内的服务和服务器,损害数据并造成拒绝服务。

Windows Server 2016有助于防止和检测妥协?

Windows Server 2016具有内置的安全功能,可以帮助和改进更好地硬化操作系统并检测恶意活动:

- 建立安全的基础。

- Windows Server安全更新

- 组策略设置

- 本地脚本工具

- 与Microsoft操作管理套件(OMS)集成。

- 保护特权身份。

- 足够的管理(JEA)

- 正好及时管理(JIT)

- 凭证守卫

- 远程凭证警卫

- 高级威胁分析。

- 硬化Windows服务器

- 控制流程防护罩

- Windows Defender

- 设备防护

- Appleocker

- Microsoft OMS。

- 改善威胁检测

- Windows事件日志条目

- Windows服务器审核

- Microsoft OMS。

- 硬v®环境

- 守卫的织物

- Hyper-V中的TPM

- 软件定义网络(SDN)中的数据中心防火墙。

通过实施最佳实践来建立安全的基础

Windows Server安全更新

Windows操作系统的Microsoft更新会定期发布。这些补丁包括安全更新,以确保Windows Server安全,因为发现了新的威胁和漏洞,以及Windows Defender的防默软件和反间谍软件定义更新。

您可以使用下表中列出的一种方法将这些更新部署到组织中的服务器。

| 方法 | 何时选择此方法 |

| Windows仅更新 | 当您有少数可以直接访问Internet的服务器并可以直接从Windows Update下载更新时,请使用此方法。 |

| Windows Server Update Services(WSUS) | 当您没有系统中心配置管理器时,请使用此方法,而是想要一种集中的下载和管理更新方式。 |

| 系统中心配置管理器 | 此方法利用Windows Server Update Services下载更新,但然后使用System Center Configuration Manager中软件更新功能的部署灵活性将更新部署到网络上的服务器。 |

配置Windows Server安全设置

Windows操作系统包括安全设置,您可以用来帮助硬计算机安全配置文件。 Microsoft发布了安全基准,这些基线为Windows防火墙,Windows Defender和其他安全设置提供了建议的设置。这些安全基准可作为组策略对象(GPO)备份提供,您可以将其导入添加,然后部署到域加入服务器。此外,您可以使用一些工具来理解和执行服务器级别和域级硬质。

我想提到的一种工具是圈圈,除了足够的管理(JEA),即时管理(JIT),凭证守卫,远程凭证警卫和高级威胁分析。

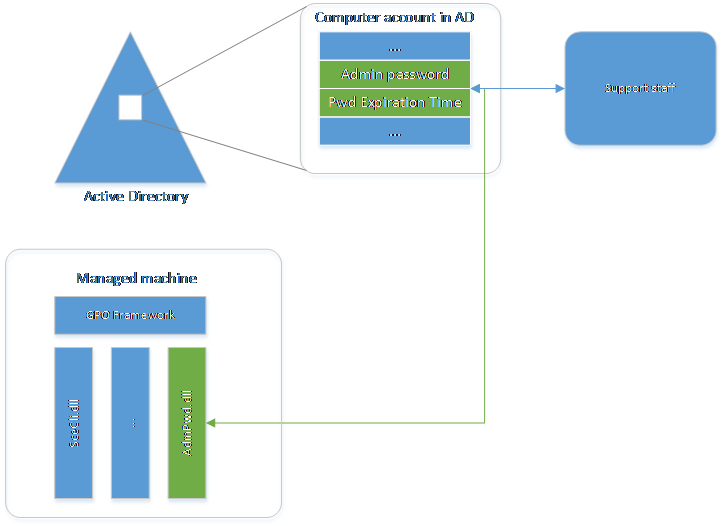

本地管理员密码解决方案是一种有益的解决方案,可以自动管理域加入计算机上的本地管理员密码,因此密码为:

- 每台托管的唯一

- 随机生成

- 牢固存储在广告基础架构中

该解决方案仅基于广告基础架构,因此无需安装和支持其他技术。该工具本身是一个组策略客户端扩展名,该扩展安装在托管机器上并执行所有管理任务。用解决方案提供的管理工具可以轻松配置和管理。

图像来源:Microsoft

它有助于执行以下任务:

- 检查本地管理员帐户的密码是否已过期

- 旧密码过期或需要在到期之前更改时生成新密码

- 更改管理员帐户的密码

- 将密码报告到密码Active Directory,将其存储在AD中的计算机帐户的机密属性中

- 它指出了下一个到Active Directory的到期时间,将其存储在AD中的计算机帐户的机密属性中

- 然后可以从广告中读取密码

- 合格用户可以将密码更改

圈的特征

- 安全:

- 自动定期更改托管机器的随机密码

- 有效缓解通行证攻击

- 密码在通过Kerberos加密运输过程中受到保护

- 该密码由AD ACL保存在广告中,因此可以轻松实现粒度安全模型

- 可管理性

- 可配置的密码参数:年龄,复杂性和长度

- 能够强制按机器重置密码

- 与AD ACL集成的安全模型

- 最终使用UI可以是任何选择的广告管理工具,以及提供自定义工具(PowerShell和Fat Client)

- 防止计算机帐户删除

- 易于实施和最小的足迹

备份您的信息和系统

您应该执行Windows Server操作系统的计划备份,包括Windows Server上存储的应用程序和数据。这样做将有助于防止Windows Server上的勒索软件攻击。您应该经常执行备份,以便在勒索软件攻击之前快速恢复到时间点。

使用操作管理套件管理和监视

OMS是一种基于云的IT管理解决方案,可帮助您管理和保护本地和云基础架构。 OMS被实施为基于云的服务,您可以通过最少的额外投资开始维护应用程序,服务和支持。 OMS还会定期更新新功能,并可以大大减少您正在进行的维护和升级成本。

OMS提供以下关键功能:

- 洞察力和分析。此功能可以在Windows操作系统和应用程序生成的日志和性能数据上收集,关联,搜索和行动。它为您的所有工作负载和服务器,本地和Azure提供实时操作见解。

- 安全和合规性。此功能识别,评估并减轻安全风险。它使用安全性和审核解决方案(收集和分析安全事件),Antimalware解决方案(提供当前的恶意软件保护状态)以及系统更新解决方案(提供当前软件更新状态),以确保您的本地和云工作负载和服务器的持续安全性。

- 自动化和控制。此功能使用WindowsPowerShell®自动使用运行簿(例如系统中心的运行簿)自动管理过程。 Runbooks可以访问Windows PowerShell可以管理的任何应用程序,操作系统或服务。它还为Windows PowerShell所需状态配置(DSC)提供配置管理,该配置可以自动在本地和Azure中执行您的配置设置。

- 保护和恢复。此功能可以备份恢复工作负载和服务器。 Azure Backup保护本地和基于云的服务器的应用程序数据。 Azure站点恢复有助于通过策划复制,故障转移和本地Hyper-V虚拟机的恢复来提供灾难恢复。

保护特权身份

特权身份是任何具有提高特权的帐户,例如域名成员,企业管理员,本地管理员甚至Power用户组的用户帐户。您需要保护这些特权用户身份免受潜在攻击者的妥协。

身份如何妥协?

当组织没有适当的指导原则来保护其时,特权身份通常会受到损害。以下示例:

- 有必要的更多特权:最常见的问题之一是,用户拥有执行其工作职能所需的更多权利。例如,管理DNS的用户也可能是广告管理员。在大多数情况下,这样做是为了避免配置不同的管理级别。如果这种帐户被妥协,攻击者会自动具有提高特权。

- 始终签署具有提高特权的签名。另一个常见的问题是,用户具有提高特权的用户可以在无限的时间内使用它。它与IT专业人士非常普遍,他们使用特权帐户登录到台式计算机,保持登录并使用特权帐户浏览网络并使用电子邮件。特权帐户的无限持续时间使该帐户容易攻击,并增加帐户的几率将受到损害。

- 社会工程研究:在大多数情况下,凭证威胁首先研究组织,然后进行详细的社会工程。例如,攻击者可以通过通过网络钓鱼攻击。电子邮件以妥协可以访问组织网络的合法帐户(但不一定是提高帐户)。然后,攻击者使用这些有效的帐户对系统进行其他研究,并确定可以执行管理任务的特权帐户。

- 利用特权提高的帐户。即使有了标准,网络中的非高级用户帐户,攻击者也可以使用提高权限来访问帐户。这样做的最受欢迎的方法之一是使用障碍物或传球攻击。

当然,攻击者可以使用其他方法来识别和妥协特权用户身份(每天都会创建新技术)。

防止攻击者获得特权身份

您可以使用下表中描述的每种缓解措施来减少特权身份(在上一节中讨论)的攻击表面。

| 攻击向量 | 如何减轻 |

| 比必要的更多特权 | 通过使用Windows PowerShell,在Windows Server上运行Windows和Service(例如Exchange Server或Exchange)的所有IT专业人士,实现了足够的管理(JEA)。 |

| 始终签署具有提高特权的签名 | 在所有需要提高特权的用户时,就可以在及时管理(JIT)实施,以便只能在有限的时间内使用提高特权。 许多组织使用本地管理员密码解决方案(LAPS)作为其服务器和客户端系统的简单而强大的JIT管理机制。 |

| 身份妥协和通过攻击攻击 | 实施Microsoft高级威胁分析(ATA),以帮助检测本地工作负载和服务器中的受损身份。 ATA是一种本地解决方案,您可以用来管理物理和虚拟化工作负载。 |

| 传球攻击 | ·实施凭证警卫,以帮助保护凭证和凭证派生,从攻击中攻击或传球。 “凭证”是Windows Server 2016中的新功能。 ·实施远程凭据保护,以帮助保护凭证和凭据衍生,从诸如the the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the-the veriventer派生。远程凭证保护是Windows Server 2016中的一项新功能。 |

结论

我将根据与与我合作的全球客户的经验有关,继续写这一系列。我希望这篇文章有帮助。在下面的评论部分中欢迎问题/建议。感谢您的访问!