苹果在12月纠正了其密码应用程序中的安全漏洞(法语密码),并以iOS 18启动。三个月来,网络连接的错误使脆弱的用户遭受了网络钓鱼攻击。同一Wi-Fi网络上的攻击者可以将用户重定向到假网站并恢复其标识符。

无抵押的HTTP请求

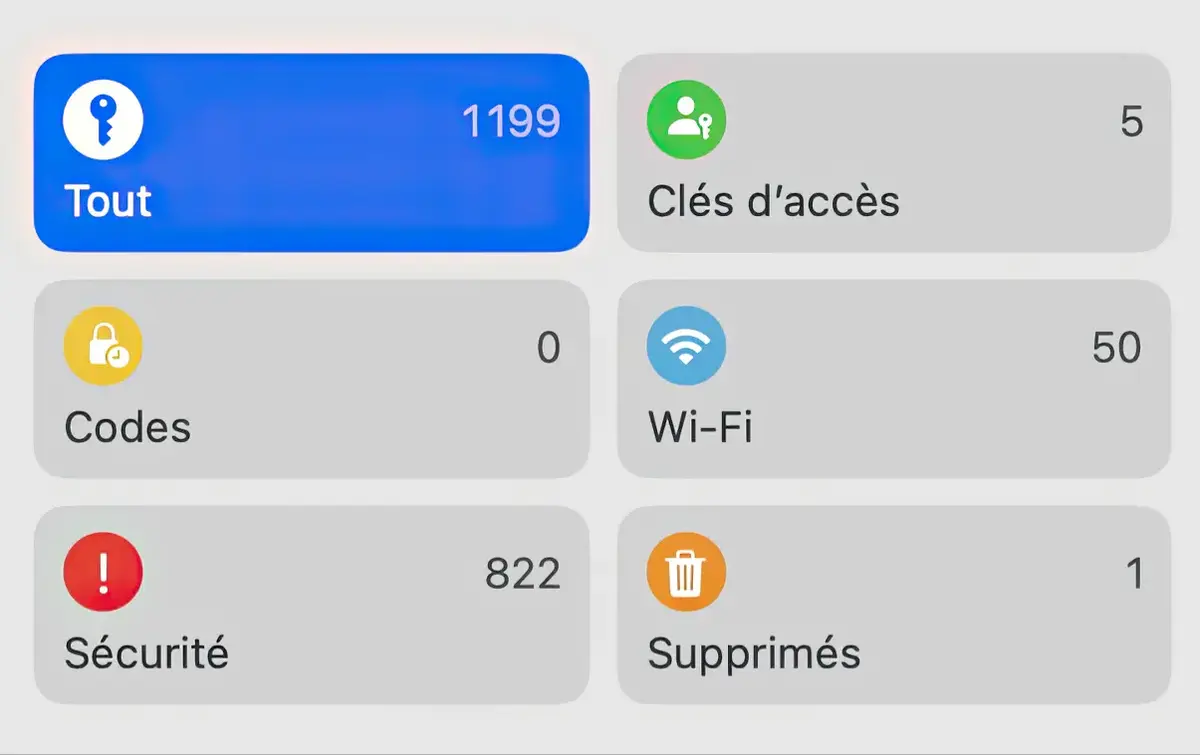

如您所知,使用iOS 18,Apple将其密钥链密码管理器转换为完整的应用程序:。但是很快出现了安全问题。该申请通过HTTP发送了未加密的请求,以恢复注册站点的图标。这种类型的连接现在被认为是过时的和风险的,它使位于同一Wi-Fi网络上的攻击者拦截了流量。

我的Mysk安全研究人员通过分析iOS隐私应用程序在2024年9月发现了这一异常现象。他们发现密码与超过130个HTTP站点联系,这将芯片放在耳朵中。通过挖掘,他们发现该应用程序还可以打开重置的某些页面通过无抵押协议。结果:攻击者可以转移这些请求以显示错误的站点并捕获用户。

有限但真正的风险

在大多数情况下,现代站点会自动将HTTP流量重定向到HTTP。但是,如果攻击者在重定向前拦截连接,则这种保护将无效。公共Wi-Fi网络(例如咖啡馆或机场的网络)最有风险,因为网络犯罪分子可以轻松连接和监视网络流量。幸运的是,这一壮举不是系统的。要成为受害者,您必须连接到妥协网络,打开密码应用程序,单击链接以访问站点,并遇到能够拦截和修改实时的攻击者。可以说这不是最简单的。

请注意,浏览器和应用程序上的密码自我控制并不关心。

谨慎和更新

苹果在2024年12月以iOS 18.2纠正了该问题,迫使该应用程序仅使用HTTPS。但是品牌正式揭示了这个缺陷的存在,直到2025年3月17日。这种较晚的通信可能希望避免在大多数用户更新其设备之前警告潜在的攻击者。

如果您仍然在iOS 18.2之前使用版本,建议毫不延迟安装更新。为了获得更多的安全性,最好更改敏感密码并避免在公共Wi-Fi网络上单击连接链接,但是该建议全年都值得,或者完美无瑕。